#7 Anomalías

Un minuto, Jose Luis López Vázquez, ciberseguridad, detección de eventos anómalos

💭 Un minuto

¿No tienes la sensación de que siempre llegas a la cola del supermercado cuando es más larga y, en tu turno, no hay nadie detrás?

Como si hubiera actores esperando a que termines de llenar tu cesta para adelantarse justo en el momento de ir a pagar. Un Show de Truman donde todo está preparado excepto tú.

Pues hoy no. Era mi día de suerte porque la cola “estaba vacía”, o eso creía.

El hombre ya había pasado todos sus productos por la cinta y estaba embolsando. Encajando cada paquete al milímetro con su vecino, en modo Tetris. La alineación perfecta. Tranquilamente.

Y cuando acaba, saca el móvil con parsimonia, selecciona la aplicación de pago y lo intenta una vez. Nada.

Lo prueba otra. Agua.

Y así, hasta tres, como dice la canción, que es cuando decide que no lo va a conseguir y con mucha calma, guarda el móvil, saca una tarjeta y paga su compra.

¿Se marcha ya? No, qué va.

Guarda la tarjeta, coge un bolsa, sujeta otra y coloca bien la tercera.

En ningún momento me mira. Está en su mundo.

Yo sí lo observo, y luego mi reloj. ¡Solo un minuto!

“No tardamos nada. Le cobro ya”, me dice la cajera disculpándose.

“Ummm, ¿qué? No importa. ¿Qué significa un minuto?”, contesto yo.

Con amigos, un suspiro.

En el Shanghai Transrapid, más de 7 kilómetros recorridos.

Haciendo sentadillas, una eternidad.

💡¿Qué tienen en común José Luis López Vázquez y VirusTotal?

Y hablando de actores, este mes se cumplen 100 años del nacimiento de José Luis López Vázquez.

Un actor que para mí, desde mi desconocimiento, era sinónimo de cine histriónico y casposo.

Sin embargo, no podía estar más equivocada.

Y por eso, quiero escribir este pequeño homenaje de reconciliación tras re-descubrirlo en el programa que emitió Días de Cine por dicho aniversario.

José Luis López Vázquez empezó entre bastidores aunque enseguida se fue haciendo un nombre como actor trabajando con los mejores.

Primero, por trabajar con directores de la talla de Luis García Berlanga, Juan Antonio Bardem, Carlos Saura, Jaime de Armiñán, Antonio Mercero y muchos más.

Después, por colaborar con casi todos los actores españoles relevantes del cine español y unos cuantos extranjeros de su tiempo. ¡Hasta compartió camerino con Brigitte Bardot y Claudia Cardinale!

Y es que su actuación te podrá gustar más o menos pero de lo que no hay duda es que tenía talento para proyectarse y ser reconocido más allá del ámbito nacional.

De hecho, aunque yo no lo recordara, son suyos algunos títulos para no olvidar como: Atraco a las tres, El verdugo o La cabina.

Con este último corto ganó un Emmy y consiguió, junto con mi claustrofobia, que su recuerdo aún me persiga en alguna de mis peores pesadillas.

Está claro que no, no solo actuó en comedias. Con las tres que he mencionado cubre un amplio registro, desde comedia dramática hasta en una horror movie, pasando por una tragicomedia.

Genial, ¿no? Y todo esto, de un hombre que decía:

Soy muy mal actor en la vida real, porque no sé mentir.

Entonces, ¿qué tiene en común el actor con Virus Total, la empresa malagueña de ciberseguridad?

Pues bien, José Luis López Vázquez conquistó a un gigante, George Cukor, que quiso llevárselo a California. Y no lo consiguió, aunque trabajaron juntos en la película Viajes con mi tía.

Igual que VirusTotal, que cuando fue comprada en septiembre de 2012 por otro elefante, Google, su fundador Bernardo Quintero solo puso como condición mantener las oficinas en Málaga.

Y gracias a ello tenemos otra historia que celebrar.

Bernardo no solo consiguió interesar a una de las mayores empresas tecnológicas de todos los tiempos, sino que logró que se creara uno de los principales centros de excelencia en ciberseguridad a nivel mundial en la ciudad andaluza.

🔍Todos somos superficie de ataque

Creo que no te sorprende que hable de ciberseguridad, ya que está a la orden del día y lo va a estar aún más.

Hoy estoy muy preguntona pero ¿no te parece que la década de los 20 ha empezado con el objetivo de acelerar las tecnologías del “futuro”?

Si el COVID 19 supuso un espaldarazo para el desarrollo de la biotecnología y la investigación farmacéutica, ahora la guerra entre Ucrania y Rusia nos está concienciando de la necesidad de invertir en ciberseguridad.

Los avances de las últimas décadas han dado lugar a nuevas amenazas y tipos de batalla:

Primero, en el campo de la ciberseguridad.

Cada vez hay software (malware) más sofisticado y dañino que puede paralizar, en cuestión de minutos, las empresas claves de cualquier país (energía, salud, transporte...).

Uno de los sistemas que más ucranianos ha salvado ha sido su red de ferroviaria. Y todo gracias a que ha sido muy protegida ante ciberataques desde los primeros días del conflicto.

Segundo, con desinformación.

Las noticias falsas, que sirven para sembrar caos o desorientar al enemigo, son muy virales a través de las redes sociales y bien dirigidas por la inteligencia artificial. Es tal su extensión que incluso, se organizan en fábricas como las de Macedonia, claves para el ataque de desinformación de las elecciones americanas de 2016.

Por último, con drones autónomos preparados para atacar objetivos enemigos complejos.

Todo esto unido a que, además, 1) son tecnologías cada vez más económicas, y por tanto, accesibles, 2) no conllevan riesgo físico para el atacante y 3) su complejidad diluye la autoría, en muchas ocasiones desconocida.

Por ello, llevan tiempo nutriendo al crimen organizado y a naciones que, históricamente, no han entrado en conflictos bélicos por lo limitado de sus recursos como, por ejemplo, Corea del Norte o el régimen iraní.

El caso es que, cada dispositivo conectado a la red abre un hueco por el que pueden atacar “los malos”. En términos de seguridad, la superficie de ataque se hace muy difícil de controlar. ¡Dónde han quedado los tiempos del foso y el castillo!

Y lo preocupante es que ni los estados, ni el resto de la población estamos equipados para luchar contra ello:

En términos de defensa, apenas los gobiernos están estableciendo foco y grupos dedicados en este campo.

EE.UU no lo ha tenido hasta 2010 y proactivo desde hace un par de años. El Reino Unido acaba de lanzar su fuerza especial de ciberseguridad hace apenas un par de años. Y, en nuestro caso, Pedro Sánchez acaba de anunciar la próxima aprobación del Plan Nacional.

Solo hay que ver el “ejército” de hackers voluntarios que han puesto su experiencia al servicio de Ucrania a través del “IT Army of Ukraine” (Ejército de las tecnologías de la información de Ucrania).

Las leyes y acuerdos internacionales están obsoletos.

Ni la convención de Ginebra ni, en nuestro caso, también la OTAN contemplan actuaciones especiales en estos casos.

A día de hoy, los tribunales de guerra internacionales investigan crímenes de guerra cometidos por individuos. ¿Quién es el responsable en el caso del ataque de un dron autónomo sin autoría reconocida? ¿El fabricante, el desarrollador, el comprador, etc…?

O, según el artículo 5 de la OTAN, tenemos que defendernos entre nosotros en caso de un ataque militar a uno de los miembros, pero no dice nada acerca de un ataque de ciberseguridad masivo que impacte a instituciones y empresas críticas de una nación. Y, en cualquier caso, si no se puede identificar con seguridad al atacante, ¿cómo saber con certeza contra quién defendernos?

Justo esto ocurrió en Estonia en 2007. El país más digitalizado del mundo sufrió uno de los mayores ciberataques de la historia a raíz de unas revueltas por el cambio de localización de una estatua del ejército rojo.

Lo bueno es que se pueden ir haciendo algunas cosas:

Para empezar, que el estado asuma la responsabilidad para prevenir las escaramuzas digitales que pongan en riesgo a sus ciudadanos y empresas.

Hasta ahora, la mayor lucha y tareas de prevención se ha venido realizando principalmente por empresas privadas que, son las que día sí y día también, son foco de estos ataques.

Al menos, los grupos que se están formando ya son una intención.

A partir de lo anterior:

- Educar y aprender (todos) sobre noticias falsas, su potencial peligro desestabilizador e impulsar el pensamiento crítico.

- Reducir la proliferación de superficies de ataque, de nuevo, enseñando, aprendiendo y usando (todos): contraseñas seguras, actualizaciones de aplicaciones periódicas, antivirus y métodos para identificar el phishing.

- Establecer reglas de desescalada antes potenciales conflictos accidentales, así como un “teléfono rojo” para evitar malos entendidos con consecuencias nefastas.

- Prohibir los software que facilitan el hackeo (‘intrusion as a service’) así como empresas que desarrollen malware (NSO Group y su software espía Pegasus).

- Adaptar las regulaciones, como las de la OTAN, para tener en cuenta este tipo de armas y no solo los ataques físicos.

- Definir un marco de actuación legal sobre las consecuencias del uso de armas digitales y drones autónomos.

En fin, queda mucho por hacer pero, cuando más se habla de algo, mayores son las posibilidades de que se le dé importancia.

Afortunadamente, la ciberseguridad ocupa las páginas de nuestros periódicos y se está viendo el interés económico detrás, impulsando empresas relacionadas con acciones, fondos y ETFs bien valorados en bolsas en recesión.

La ciberseguridad es todo un mundo así que, si te interesa saber más, te dejo:

Un artículo de Harvard Business Review sobre lo que nos sugieren los ataques de ciberseguridad en Rusia acerca de la ciber-guerra.

Un libro de Azeem Azhar, Exponential - How Accelerating Technology Is Leaving Us Behind and What to Do About It, que trata el tema en mayor detalle en el capítulo 7.

Estos cursos bastante completos sobre el tema.

🤖 Detección de anomalías

Como “casi todo” en estos días, una de las maneras de predecir un ataque de ciberseguridad es a través de un modelo de analítica avanzada.

En este caso, el problema por resolver es la detección de anomalías, que se trata como un modelo predictivo de valores extraños dentro del conjunto de datos analizados.

Son anomalías: las transacciones con la misma tarjeta bancaria en dos ciudades muy lejanas en un corto periodo de tiempo, el acceso a un sistema desde una dirección de Internet atípica, o un pico de llamadas en un momento no habitual dentro de un centro de atención al cliente.

En general, las soluciones se orientan a detectar fraudes, ataques de seguridad, problemas en el tratamiento de datos, en medicina o para realizar mantenimiento preventivo. Por ello, son muy utilizadas en entornos corporativos.

El aprendizaje de estos problemas puede ser supervisado, no supervisado o híbrido, aunque, suele ser de los dos últimos tipos, porque no solemos saber lo que estamos buscando.

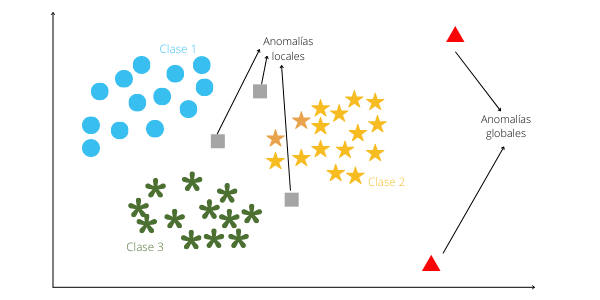

Las anomalías pueden ser de dos tipos (realmente de tres):

globales, algo extraño dentro del conjunto de valores total.

locales, porque aunque no difieren del grupo completo, tienen valores sorprendentes dentro de su contexto (contextuales) o grupo específico (colectivas).

Por ejemplo, si nos fijamos en el consumo de luz, una anomalía global podría ser un día que no hubiera nada de consumo eléctrico; una contextual es que haya un pico de consumo a las 3 de la mañana y una colectiva sería que durante las 12-13 h de un día, nadie consuma energía.

Con respecto a las técnicas utilizadas, están las más complejas como una red neuronal, aunque, lo lógico, es empezar con otros métodos más controlados como LOF (Local Outlier Factor o Factor anómalo local) o DBSCAN.

Ambos sistemas se basan en analizar densidades.

Los sucesos extraños están en zonas de baja densidad.

Por un lado, la técnica LoF solo se fija en bajas densidades locales con respecto a los vecinos.

Por el otro lado, DBSCAN, realiza agrupaciones o clustering y:

Permite procesar un mayor número de variables

Facilita identificar agrupaciones polimórficas no lineales.

Identifica como anomalías globales aquellas que no pertenecen a ningún grupo.

Si quieres saber más sobre este método, te recomiendo este vídeo.

💊 Otras píldoras de información

🔊 Algunas cosas que han pasado.

⚠ Atención, este punto es muy técnico.

ColosalAI ofrece un repositorio de Github con su sistema para el entrenamiento en paralelo de modelos a gran escala.

Hasta ahora, esta tarea requiere mucha capacidad de procesamiento, solo ha sido posible en grandes empresas u organizaciones.

Las nuevas capacidades de generación de texto del modelo GPT3 de OpenAI son espectaculares.

Antes, las modificaciones de texto eran manuales. Ahora, es el propio algoritmo el que revisa hacia atrás con cada nueva instrucción y modifica para dar un mejor sentido.

Aprender a construir tu propio producto puede resultar solitario y desalentador. La comunidad no-code se junta en Twitter para construir en público. Únete a través del hashtag #BuildinPublic.

Se reconoce el valor del no-code, Webflow sigue creciendo. Acaba de levantar 120M$ en la ronda C de financiación y ha sido valorado en 4B$ por YC.

Talavera de la Reina y Meta se hacen ojitos para hacer crecer el Metaverso.

⚓ Historias dentro de la historia.

Se acaba de encontrar, casi intacto, al Endurance, el barco del explorador Shackleton hundido hace 107 años en la Antártida.

El aventurero no solo consiguió mantener viva a su tripulación durante más de 10 meses en el invierno polar, sino que su barco sigue manteniéndose en buenas condiciones después de más de un siglo. Eso sí, a más de 3000 metros bajo el mar.

🧰 Herramientas que te hacen ganar tiempo.

DeepL Translator es un herramienta de traducción con unos matices y una precisión increíbles.

Puedes elegir el tono, integrar con otras herramientas de traducción simultánea y, para los más frikis, ofrece una API para conectar con otras aplicaciones.

Por ahora sólo lo he utilizado con el inglés pero, si alguien la prueba con otro idioma, que me lo cuente.

💥 ¿Dónde quedó Superlópez?

#ClásicosMarvelizados de El Viñetáculum del Doctor 79.

¡Hasta pronto!

Si te lo han reenviado, te invito a suscribirte.

Si te ha gustado, me haces un gran favor compartiéndolo y dándole al 💚.

Una vez más fantástico, además de didáctico.

Entretenido, diverso y didáctico. ¡Qué más se puede pedir para comenzar el día!